UniFi 的基于区域的防火墙通过允许您将网络接口(如 VLAN、WAN 或 VPN)分组到“区域”中,简化了防火墙管理。这种做法让您能够高效地定义和执行控制不同区域间流量的策略,使网络安全与分段变得容易维护。

如需关于 UniFi 流量与策略管理 功能的完整总览,请点击这里。

如需了解 UniFi 的 网络与网络安全能力的完整介绍,请点击这里。

要求

- UniFi Cloud Gateway(或独立部署的 UniFi Gateway)

- UniFi Network 管理程序 9.0 或更高版本

- UniFi (Cloud) Gateway 4.1 或更高版本

什么是防火墙区域?

防火墙区域是一种将网络接口(如 VLAN、WAN 或 VPN)按逻辑方式分组的方式。通过对区域应用策略,您可以轻松定义和管控流量,无需为每个接口分别创建规则。每个区域可以代表网络中不同的分段,例如可信、半可信或不可信区域,从而提升安全性和简洁性。

如需更简单的网络与客户端隔离实施指南,请点这里。

基于区域的防火墙的优势

- 简化的策略管理:策略是在区域之间创建的,这比在接口级别管理策略更易懂、也更简洁。

- 流量的精细化管控:可基于 IP 地址、协议、应用程序或用户来精准制定策略,实现全面的流量管理。

- 提升的网络分段能力:通过设置清晰的区域边界来保护敏感区域,比如限制外部 WAN 区域向内部网络的访问。

- 更好的可视化管理:所有策略都以“区域矩阵”形式可视化,便于查看与管理。

内置防火墙区域

UniFi 防火墙内含多个预定义(内置)区域,网络和接口会关联到这些区域。

- External(外部):用于进入的不被信任或需严格管控的流量,如 WAN 的互联网流量或第三方 VPN 客户端服务的连接。

- Internal(内部):用于被信任流量,例如员工电脑或本地网络的内部服务器。

- Gateway(网关):处理指向或来自 UniFi Gateway 的流量(如 DHCP、DNS 或 HTTPS/SSH 管理操作)。

- VPN:远程 VPN 用户(如一键 VPN、WireGuard、L2TP、OpenVPN)、站点到站点 VPN(Site Magic、IPsec、OpenVPN)等流量。

- Hotspot(热点):用于访客 WiFi 热点网络,设备访问受限。

- DMZ:用于需要外部访问的公共服务器资源(如 Web、邮件服务器)的场景。

创建和修改区域

内置区域带有锁图标,表示无法移除。但管理员可以为特殊流量或更精细的管控新增自定义区域。每个网络接口 只可属于一个区域,初次分配时会被指定到内置区域,后续可以在防火墙设置中进行更改。

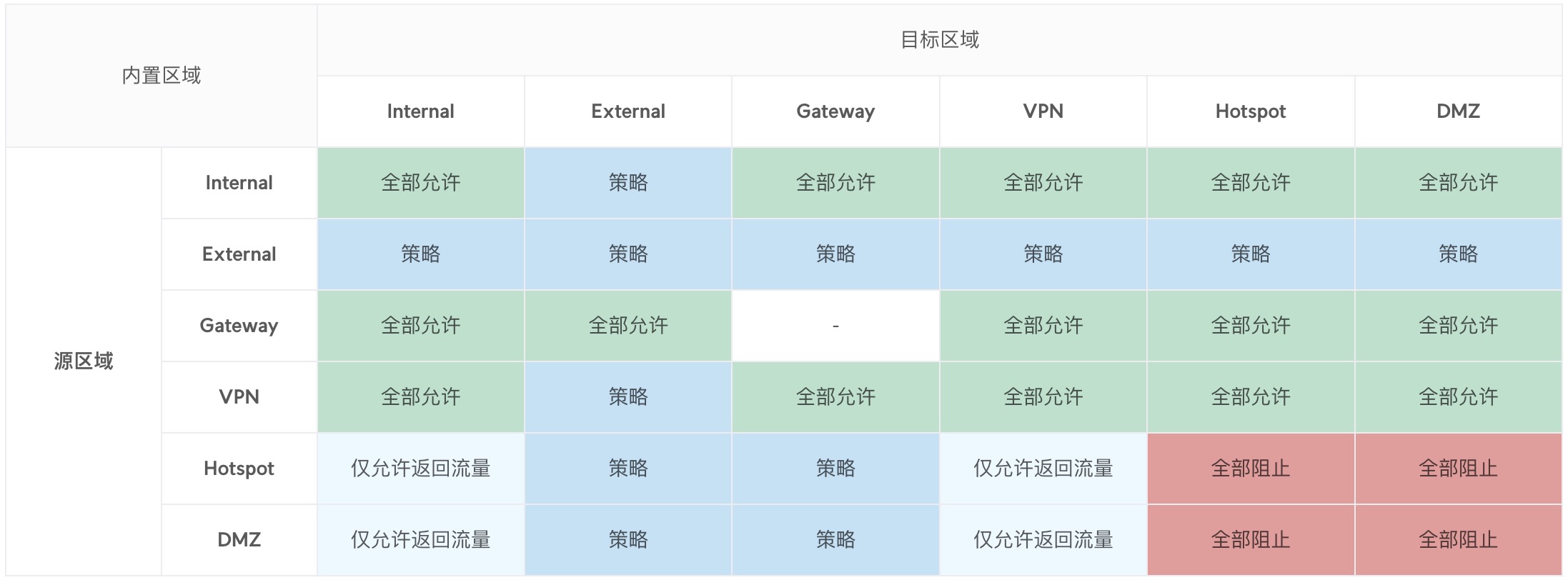

区域矩阵:查看区域间流量分段

区域矩阵以可视化网格方式呈现不同区域间流量的流向和策略。行是源区域(流量来源),列为目的区域(流量去向)。两者相交之处(单元格)用来查看和配置控制这两个区域间流量的策略。例如,点击“Internal”与“External”交点即可查看或调整相应的防火墙策略,提高管理效率与网络可视化程度。

矩阵中的各项含义如下:

- 全部允许:源区域到目标区域的所有流量均被允许。

- 全部阻止:源区到目标区所有流量均被阻止。

- 仅允许返回流量:当两区域间一方是“全部允许”、另一方是“全部阻止”时出现。源区可向目标区发送任意流量,目标区只能对这些流量做回复。

- 策略:针对源区到目标区,允许和阻止了某些特定流量。默认情况下,这适用于与“External”区域(互联网流量相关)关联的内建策略。

流量方向与区域内流量

区域之间的限流是双向生效的。这意味着:如果从“区域A”到“区域B”被阻止,而从“区域B”到“区域A”被允许,最终结果依然阻止了一个方向。配置防火墙策略时,务必同时考虑双向流量。

除区域间过滤外,同一区域内也可进行流量过滤。例如 Internal 到 Internal。当一个区域下有多个网络需要互相隔离时就很有用。

将网络分配到区域

网络只能分配到一个区域,默认分配在内置区域中。创建或编辑网络时,可选择将其分配到其他区域,也可以在 防火墙 设置中编辑区域分配。

配置防火墙策略

防火墙策略用来控制不同区域间流量,可允许或阻止各种类型的流量。设置流程如下:

- 进入防火墙规则设置:路径因不同版本略有不同:

- Network 9.4:设置 > 区域 > 新建策略,或 设置 > 策略表 > 新建策略

- Network 9.3:设置 > 策略引擎 > 区域 > 新建策略

- 配置源区域与目标区域:通过选择源区域和目标区域来确定规则的适用范围。可按下列方式进一步细化筛选条件:

- 任意、设备、网络、IP 或 MAC

- 端口(任意、指定或对象)

- 应用、域名(“Web”)或地区

- 选择操作方式:指定策略如何处理命中流量:

- 允许(Allow):允许该流量通过。

- 自动允许返回流量(Auto Allow Return Traffic):会自动创建一条支持返回流量的内置规则。若其他规则已允许返回流量,可无需添加。

- 阻止(Block):静默丢弃该流量。

- 拒绝(Reject):阻止该流量并通知源端。

- 允许(Allow):允许该流量通过。

- 指定其他限制(可选):可进一步按下列条件自定义策略:

- IP 协议类型:匹配 IPv4、IPv6 或两者。

- 协议类型:如 TCP、UDP 或 ICMP 等。

- 连接状态:已建立、无效或新建连接。

- 启用 Syslog 日志(可选):可通过启用 syslog 日志将流量数据发送到远程 SIEM,相关配置在集成板块。

- 自定义生效时间(可选):可定义策略具体生效的时段,例如仅工作日生效等。

- 规则排序:自定义规则默认高于内置规则,但低于其他自定义规则。可通过“排序”按钮调整优先级。

内置防火墙策略

内置防火墙策略带有锁标识,不能修改或删除,但可以新增规则置于其上方以覆盖内置策略。

默认规则如下:

-

网关到外部

内置防火墙策略:

- 允许所有流量:允许所有流量通过。

-

其它区域到外部

内置防火墙策略:

- 阻止无效流量:阻止连接状态为无效的流量。

- 允许所有流量:允许所有流量。

-

外部到其它区域

内置防火墙策略:

- 允许返回流量:允许互联网设备返回响应流量(通过已建立、相关连接状态识别)。

- 阻止无效流量:阻止无效流量。

- 全部阻止:全面阻止所有流量。

此外,针对 IPTV 流媒体、端口转发或 VPN 服务启用时,系统还会自动生成其他策略。

基于区域防火墙管理的重要事项

- 删除自定义区域:删除自定义区域会同时移除所有关联的防火墙策略。若策略横跨多个区域,请操作前务必确认。

- 阻止到网关区域的流量:阻止网关区域流量可能导致诸如 DHCP 或 DNS 等关键网络功能失效。务必仔细检查后再做阻断配置。

- 完全阻断区域间流量时授予例外:如需仅允许某些访问、其余全部阻止,应先为所需流量(如存储服务器的 IP 地址)创建允许策略,再添加全部阻止策略。